Cybersecurity Analyse für ein Sanitärprodukt nach der Radio Equipment Directive

Ein Hersteller von Sanitärprodukten liess von SCS eine Gap Analyse erstellen für ein über Funk vernetztes Produkt. Die Erweiterung im Bereich Cybersecurity der Radio Equipment Directive ist seit August 2025 in Kraft und gilt für alle über Funk vernetzten Produkte.

-

Ausgangslage

Das Embedded-Gerät des Herstellers für Sanitärprodukte mit Funkschnittstelle gilt laut RED als "mit dem Internet verbundene Funkanlage". Es verarbeitet personenbezogene Daten und ist deshalb den Normen EN18031-1 und EN18031-2 unterstellt.

-

Lösung SCS

SCS erstellte in Zusammenarbeit mit dem Kunden eine strukturierte Analyse nach EN18031, den Cybersecurity-Anforderungen der RED. Dies beinhaltete eine Risikoanalyse, eine Überprüfung der Sicherheitsmechanismen wie auch einer Beurteilung der funktionalen Suffizienz.

-

Mehrwert

Der Kunde erhielt dank der Analyse schnell einen präzisen Überblick über seine Situation im Hinblick auf die neuen Vorgaben und konnte konkrete Entscheidungen für die nächsten Schritte treffen.

Cybersecurity für Radio Equipment

Im August 2025 trat die Erweiterung im Bereich Cybersecurity für die Radio Equipment Directive (RED oder Richtlinie 2014/53/EU) in Kraft. Sie gilt für alle Produkte, die im Schweizer oder europäischen Markt angeboten werden. Die Anforderungen sind in der neuen Norm EN18031 präzise und strukturiert beschrieben. Sie betreffen sämtliche Geräte mit Funkschnittstellen, also auch Geräte in der Industrie und insbesondere in der Gebäudetechnik. Letztere fielen bisher bezüglich Cybersecurity unter keine Norm.

Prüfung eines bestehenden Produkts

SCS hat für den Hersteller im Sanitärbereich ein Produkt geprüft: Erfüllt es die neuen Cybersecurity-Vorgaben? Es handelte sich um ein Embedded-Gerät mit mehreren Schnittstellen, darunter eine Funkschnittstelle. Dadurch fällt das Gerät gemäss RED unter die Kategorie „mit dem Internet verbundene Funkanlagen” und ist den neuen Cybersecurity-Anforderungen EN18031 unterstellt.

Strukturierte Analyse

SCS führte die Überprüfung anhand vordefinierter Templates (Tools von SCS) in Zusammenarbeit mit dem Kunden und dessen Entwicklungspartner durch. Die EN18031 ist aufgeteilt in drei Bereiche:

- EN18031‑1 – Netzwerkschutz

- EN18031‑2 – Datenschutz & persönliche Daten

- EN18031‑3 – Betrugsschutz

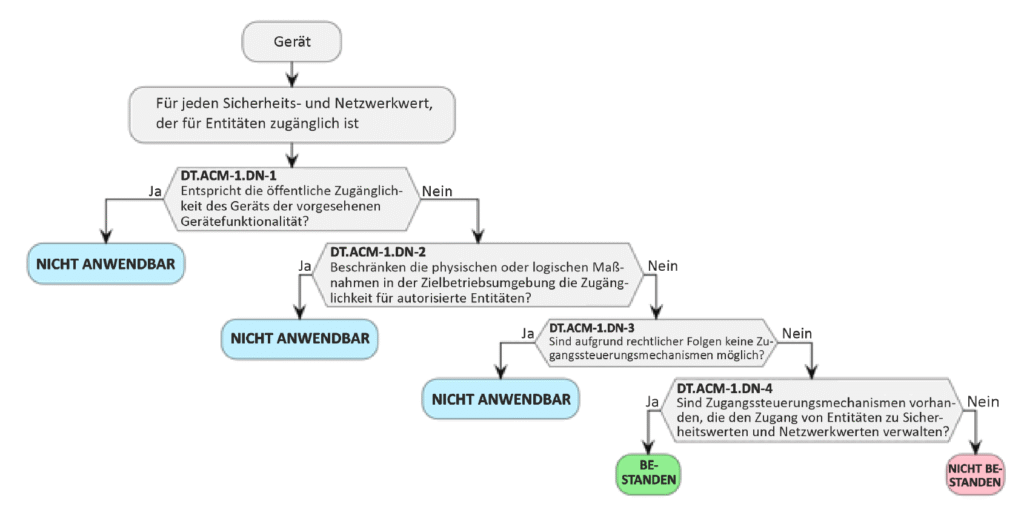

Beim vorliegenden Produkt mussten der Netzwerk- und Datenschutz berücksichtigt werden. Die dafür geltenden Normen EN 18031‑1 und EN18031-2 sind wiederum gut strukturiert in einzelne Mechanismen wie die Zugangssteuerung, die Authentifizierung oder die Aktualisierungen der Software. Zu jedem Mechanismus ist ein Entscheidungsbaum definiert, der erfüllt werden muss. Hier als Beispiel der Entscheidungsbaum für die Anwendbarkeit von Zugangssteuerungsmechanismen ACM-1.

Analyse nach EN18031

In einer Risikoanalyse wurden zuerst systematisch alle schützenswerten Assets (zu Deutsch «Werte») betrachtet und mögliche Schwachstellen aufgelistet, um das daraus entstehende Risiko abzuschätzen und zu quantifizieren. Danach wurden die Sicherheitsmechanismen der EN18031 überprüft und bewertet. Bei kritischen Punkten liess SCS Vorschläge einfliessen, wie die Sicherheit verbessert werden könnte, um das Produkt normkonform zu designen.

Als letzter Schritt wurde die funktionale Suffizienz beurteilt: Ob die Implementation bezüglich Cybersicherheit für den Anwendungszweck angemessen ist. Der Kunde wurde regelmässig über den Stand der Analyse informiert und erhielt am Ende eine detaillierte Risikoanalyse mit einer Auflistung aller relevanten Mechanismen nach EN18031 inklusive Begründung und konzeptioneller Beurteilung.

Die RED-Analyse beinhaltete:

- Abklären, welchen Teilen der Norm das Gerät unterliegt (EN18031-1, -2 oder -3).

- Workshop mit dem Kunden und seinem R&D-Partner, um einen Überblick über die Situation zu gewinnen und Assets zu identifizieren.

- Durchführung der Risikoanalyse, wie in EN18031 vorgeschrieben.

- Überprüfung der Sicherheitsmechanismen gemäss EN18031.

- Beurteilung der funktionalen Suffizienz.

Gutes Ergebnis

Die Ergebnisse der Analyse waren erfreulich. Cybersecurity war für den Kunden und seinen R&D-Partner immer ein relevantes Thema. Der Gedanke ist von Anfang an in die Entwicklung des Geräts eingeflossen (Security by Design). Der Kunde erhielt dank der durchgeführten Analyse einen präzisen Überblick über seine Situation im Hinblick auf die neuen Vorgaben und konnte konkrete Entscheidungen für die nächsten Schritte treffen.

Weitere Informationen zur Radio Equipment Directive und dem Cyber Resilience Act

Wer eines seiner Produkte bezüglich Radio Equipment Directive oder auch dem Cyber Resilience Act abschätzen will, kann dies in einem ersten Schritt mit dem Selbsttest von SCS machen. Für die weiteren Schritte geben die Experten von SCS gerne Unterstützung.